>пердолики соснулей

А почему тогда БУГУРТ у спермачей?

А почему тогда БУГУРТ у спермачей?

Так они и есть пердолики, не?

Тогда всё понятно. Получается, спермопердолики соснули?

продолжаем унижать пердолий, это круто

интересно, через сколько тредов кто-то выложит инструкцию в интернет и наши пердолики наконец смогут скомпелировать сплоит

Как это благородно.

Thanks for making Linux more secure! (с) мнение пердолика

угу еще и петухи, а ПетухОСь это Венды, а не линупс. Совсем поехали уже

Маня, плиз.

пердолик начал боятся юзер-агента, как это мило то блять

на оппике што за птица

микрософт вообще об птиц никак и никогда не шкварился

Было уже. Обсосали все, в итоге все равно спермачи неразобравшись соснули.

1%

Петуханы, может выложите апк этого "вируса"? Хочу рут без танцев получить. Ещё в прошлом треде просил

Как то так.

я в фотожопе и не так могу

Ой дурак.

1% оффициально, неоффициально 0.51 процента

за два дня то разобрался красавчек как либы подключать

Ой дурак 2.

Не толсти.

ну ладно, на арче сложнее конпелировать, чем в бубунте

fix тебя.

На арче с этим ядром не работает эксплоит.

И я не отрицаю возможности уязвимости на других ядрах или в других дистрах, мне лень.

а как же наука

совсем нет времени, забежал сказать вам, что линупс полная хуйня, вы все соснули. пердолики - защеканы. всем заправил защеку. убежал, всегда ваш.

пердолики решиают что сплоит неактуален по причине того, что не могут исправить в нем специально сделанную автором ошибку и скомпелировать. проиграл.

У - унижение

Инфа надежная

прыщедебилы такие дебилы

Да, все кто выбрал линупс выбрали легкий путь. Там все просто прочитал логи, прочитал мануал, почитал свои кривые конфиги, пофиксил проблему. А в шинде если что-то сломалось хуй починишь, особенно если это сервери и его нельзя переустановить.

А про всякие puppet'ы я вообще млчу, полная халява.

Вывод - линуксойды, жирные, тупые, ленивые пидорасы.

Даже в стиме меньше процента пердоликов.

ну-ну, из пользователей линукса очень малая часть может прочитать логи и пофиксить что-то, большинство на этом форуме поди не знает где логи хранятся

/var/log

молодец какой, может даже не загуглил лол

Просто головой подумал. Так как нет директории /log, а логи - файлы, которые часто изменяются, то они лежат в /var.

> На зеленого ведешься

Не ведусь. Я его кормлю ибо мне скучно.

>скучно

Ты уже пробовал скомпелировать сплоит? Пока из местных пердолей это никому не удалось

Допиздишься у меня, педофил

У меня он не сработает. У меня же ядро XNU.

Школьник воспламенился.

Еще один кукаретик.

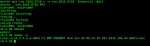

uid=1000 euid=1000

Обтекай долбаебина.

сосать - это нормальное состояние пердоликов, наличие уязвимостей лишь вынуждает их делать это интенсивнее.

откомпелировал сплоит защеку всем пердоликам сосача, можете линковать

Извини, но у меня нет Visual C++.

скомпелировал тебе с gcc прямо защеку, наслаждайся

Извини, не пользуюсь ugcc

Деньги вперед.

отправил тебе защеку сто рублей

И что теперь, я рискую, устанавливая приложения на мобилку с 2.3.3 андроидом, или таки нет, ведь вышел он ранее 2012? Антивирусы тут помогут?

Ошибка в коде существует с 2012 года - ей подвержены в том числе минимум 2/3 пользователей Android, которые находятся в зоне повышенного риска, так как Google не может проверить исполняемый код, собранных с использованием NDK (Native Development Kit) мобильных приложений и игр, опубликованных в Google Play.

Уязвимость присутствует в подсистеме ядра keyrings, отвечающей за кэширование и хранение ключей аутентификации и сертификатов для шифрования. Ошибка вызвана некорректным освобождением объектов, что может привести к обращению к уже освобождённой области памяти (use-after-free) в ситуации, когда процесс пытается заменить свой текущий сессионный keyring тем же самым экземпляром. Эксплуатация уязвимости достаточно тривиальна - код эксплоита составляет всего 100 строк на языке C.

http://perception-point.io/2016/01/14/analysis-and-exploitation-of-a-linux-kernel-vulnerability-cve-2016-0728/

https://gist.github.com/PerceptionPointTeam/18b1e86d1c0f8531ff8f

Первый тред в бамплимите: